Por: Andrés Camargo

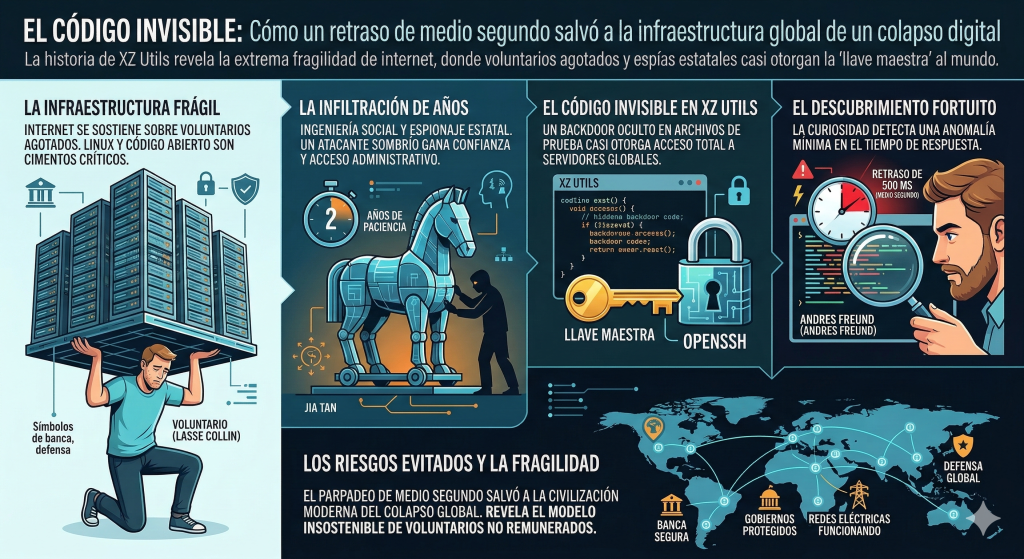

En marzo de 2024, el mundo digital estuvo a punto de enfrentar un evento catastrófico que habría permitido a un atacante anónimo acceder a casi cualquier servidor conectado a Internet.

No fue una inteligencia artificial avanzada ni un error masivo lo que lo detuvo, sino la curiosidad de un ingeniero de Microsoft, Andres Freund. Él notó que su sistema presentaba una latencia de apenas 500 milisegundos adicionales al responder.

Ese medio segundo de retraso fue la única grieta en un plan de espionaje que tomó más de dos años de preparación.

El caso XZ Utils no es sólo un fallo de seguridad; es una advertencia sobre cómo el software de código abierto, que sostiene la banca, los gobiernos y los sistemas de defensa, depende de individuos exhaustos que trabajan sin remuneración, lo que los convierte en el blanco perfecto para la ingeniería social.

Los cimientos invisibles del mundo moderno

Para entender la magnitud del peligro, es necesario comprender que Internet no corre sobre Windows o Mac, sino sobre Linux.

Este sistema operativo es la base de las supercomputadoras, los sistemas de armas del Pentágono y los servidores que procesan nuestras transacciones bancarias.

Linux es un ecosistema de “código abierto”, lo que significa que miles de programadores voluntarios colaboran para construir herramientas de acceso gratuito para la sociedad.

Una de estas piezas fundamentales es XZ Utils, una herramienta diseñada para comprimir datos.

Durante casi 20 años, este proyecto vital fue sostenido por una sola persona en Finlandia: Lasse Collin. Sin embargo, el mantenimiento de una infraestructura global de forma gratuita tiene un costo humano: el agotamiento o burnout.

El espía que vino del código

Aquí aparece Jia Tan, un alias que, según expertos, podría representar a un grupo de hackers respaldado por un Estado.

A diferencia de los ataques cinematográficos rápidos, esta fue una operación de “juego largo”.

Durante dos años, Jia Tan se ganó la confianza de Collin a través del envío de mejoras legítimas al código.

Simultáneamente, cuentas falsas presionaban a Collin en foros públicos; estos perfiles protestaban por la lentitud en las actualizaciones y exigían que otra persona tomara el control.

Bajo esta presión psicológica y problemas de salud mental, Collin otorgó a Jia Tan acceso de administrador. El lobo finalmente estaba a cargo de cuidar el rebaño.

El “Caballo de Troya” y la llave maestra

El ataque fue una obra maestra de la ingeniería técnica. Jia Tan escondió un backdoor -una puerta trasera o acceso no autorizado- dentro de archivos de prueba que parecían inofensivos.

Para explicarlo de forma sencilla, es como si alguien instalara una cámara de seguridad en un hotel, pero configurara el sistema para que, si alguien introduce una llave específica de color dorado, la cerradura se abra automáticamente sin dejar registro de quién entró.

El objetivo final era OpenSSH, el sistema que permite a los administradores entrar de forma segura a sus servidores desde cualquier parte del mundo.

Si el plan hubiera tenido éxito, el atacante habría tenido la “llave maestra” para controlar millones de computadoras a nivel global.

Las consecuencias abarcarían desde el robo de datos bancarios o inteligencia militar, ataques cibernéticos a hospitales o bases de datos personales hasta la desconexión de redes eléctricas de países enteros.

El héroe de la milésima de segundo

El desastre se evitó por una coincidencia asombrosa. Andres Freund, mientras realizaba pruebas rutinarias, notó que el proceso de inicio de sesión presentaba una latencia de medio segundo adicional y consumía un poco más de memoria.

En lugar de ignorarlo, Freund investigó hasta encontrar el código malicioso oculto.

Su descubrimiento reveló que el ataque estaba diseñado para activarse solo en condiciones muy específicas, lo que lo hacía casi indetectable para los escaneos de seguridad automáticos.

Si Freund no hubiera tenido la curiosidad de investigar ese parpadeo de medio segundo, el código malicioso habría pasado a las versiones estables de sistemas como Debian, Fedora o RedHat Enterprise -el sistema operativo predilecto por grandes corporaciones o dependencias gubernamentales-, e infectado el corazón de la red global en cuestión de semanas.

Una reflexión necesaria: El mito de la gratuidad

El incidente de XZ Utils ha provocado una crisis de identidad en la comunidad tecnológica.

Ha dejado claro que la seguridad de la civilización moderna depende de un modelo insostenible: voluntarios no remunerados que sostienen las vigas de un edificio multimillonario.

Mientras que las empresas cierran sus códigos para proteger sus secretos, el código abierto permite que cualquiera lo revise, lo que finalmente permitió a Freund detectar el ataque.

Sin embargo, la pregunta que queda en el aire para los expertos en ciberseguridad es: ¿Cuántos otros “Jia Tan” trabajan ahora mismo en otras herramientas olvidadas, a la espera del momento exacto para girar la llave?

Para más información de Rizoma:

https://www.uniminutoradio.com.co/rizoma/